Netwrix Enterprise Auditor fournit des solutions de cybersécurité qui se concentre non seulement sur la protection des données sensibles d’une organisation, mais aussi sur les justificatifs d’identité qui permettent d’y accéder.

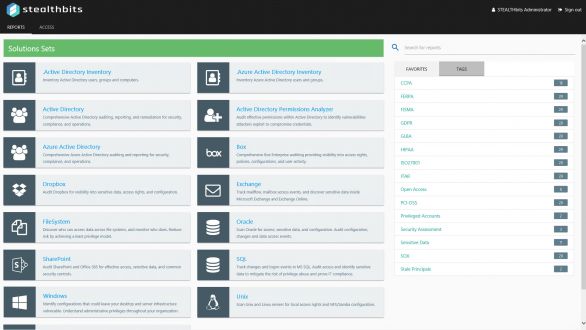

Parmi ses solutions, Netwrix Enterprise Auditor automatise la collecte et l’analyse des données afin de répondre aux besoins de gestion et de sécurité de dizaines d’actifs informatiques critiques, notamment les données, les répertoires et les systèmes.

Les principales fonctionnalités de Netwrix Enterprise Auditor

La solution permet de faciliter aux besoins de suivi et de surveillance d’une infrastructure. Elle dispose d’une forte capacité d’adaptation et de souplesse grâce à un large éventail de fonctionnalités.

Collecte

Analyse

Gouvernance

Remédiation

Rapport

Réponse

Une vue d'ensemble des données

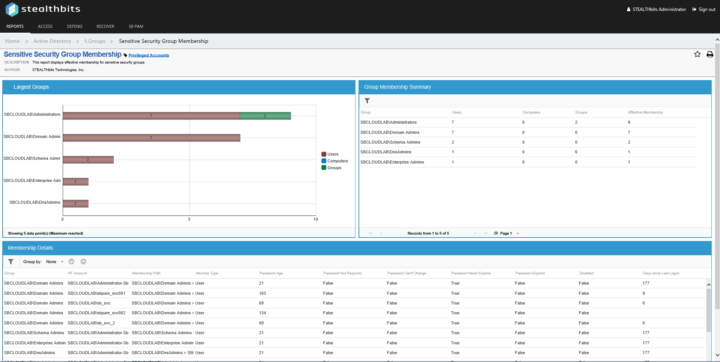

Les modules d’analyse de Netwrix Enterprise Auditor permettent aux utilisateurs de tirer facilement des informations de leurs données. Les capacités comprennent la corrélation avec les sources de données existantes et alternatives, la création de vues faciles à utiliser, les tendances historiques, l’injection de règles et de logique commerciales, la notification, l’exportation, etc. Les utilisateurs peuvent également étendre l’analyse grâce à de puissants modules SQL et PowerShell, ainsi qu’à des entrées et sorties de scripts alternatifs.

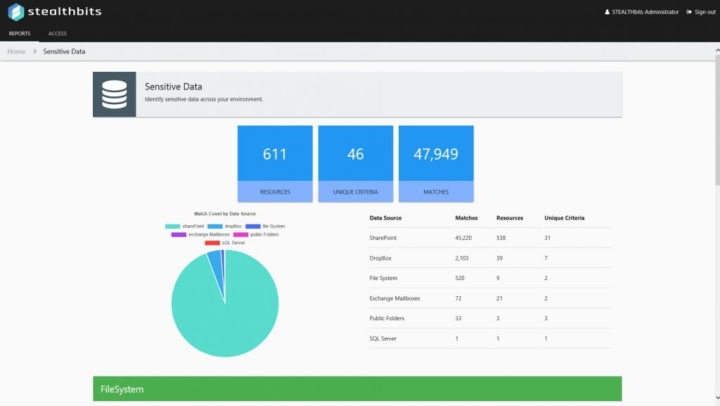

Sécurisation des données

Netwrix Enterprise Auditor contient plus de 40 modules intégrés de collecte de données couvrant à la fois les plateformes sur site et dans le nuage, des systèmes d’exploitation à Office 365. S’appuyant sur une architecture sans agent, chaque « Data Collector » fournit une interface simple, pilotée par un assistant, pour configurer Netwrix Enterprise Auditor de manière à ce qu’il collecte exactement les données nécessaires, permettant ainsi une collecte de données rapide, sans faille et la plus légère possible à partir de dizaines de sources de données.